Cybersécurité : de l’intérêt d’effectuer des tests d’intrusion sur produits embarqués

Afin d’assurer la sécurité et la robustesse des produits embarqués, le LNE évalue leur conformité, qualifie l’ensemble de leurs performances, et accompagne les fabricants dans leur sécurisation matérielle et logicielle. Le laboratoire dispose notamment pour cela de moyens d'effectuer des tests d'intrusion.

La montée en puissance du pilotage à distance des équipements ainsi que la multiplication des appareils IoT (Internet of Things) accentue les risques d’altération de la cybersécurité, aussi bien sur les équipements domestiques, les produits industriels que les dispositifs médicaux.

Les innovations technologiques amènent notamment les fabricants à intégrer des modules de radiocommunication dans tous les produits qu’ils conçoivent, rendant ces derniers de plus en plus vulnérables aux attaques à distance, sans savoir précisément quelles sont ces vulnérabilités.

Pour contrer les attaques de cybersécurité et sécuriser les produits, il est nécessaire d’identifier, dès leur conception, les éventuelles failles de sécurité ainsi que les améliorations à apporter, qu’elles soient liées à des algorithmes, des logiciels, des connectiques ou encore des composants électroniques spécifiques.

Qu'est-ce qu'un test d'intrusion ?

Le test d’intrusion est également connus sous d'autres noms : pentest, audit de sécurité, piratage éthique, ou test de cybersécurité. Il s'agit d'un test de sécurité dans lequel l’évaluateur simule une attaque réelle du produit, en faisant appel aux mêmes outils et techniques que ceux utilisés par les attaquants (hackers).

L’objectif principal est d’identifier les vulnérabilités et les failles des fonctions de sécurité d’une application, d’un système, d’un produit ou d’un réseau afin de les corriger. Il ne s’arrête pas seulement à l’identification des vulnérabilités connues mais inclut également la recherche de failles non encore répertoriées.

Qu’est-ce qu’un test d'intrusion sur un produit embarqué ?

Les tests d’intrusion sur les produits embarqués ciblent des technologies spécifiques, telles que les appareils intelligents de type IoT, les dispositifs médicaux, les calculateurs industriels, les équipements électroniques, les véhicules autonomes, etc.

Ils concernent le produit lui-même (matériel et logiciel) ainsi que son environnement applicatif.

Pourquoi réaliser des tests d’intrusion ?

Les systèmes sont vulnérables aux attaques matérielles et logicielles, et les tests d’intrusion remettent en cause les applications exécutées ainsi que les données manipulées par les systèmes embarqués. Grâce à ces tests, il devient possible de mesurer les niveaux de sécurité des systèmes, aussi bien sur le plan applicatif que structurel.

Les tests d’intrusion sont les principales techniques utilisées pour identifier et corriger les failles de cybersécurité qui sont bien souvent inconnues et complexes. L’objectif principal est de s’assurer de la résistance et de la robustesse des composants intégrés à tout type d'intrusion pour éviter toute compromission du produit.

Les pentests permettent d’atteindre les objectifs suivants :

- Evaluer l’efficacité des dispositifs de protection et de leur administration vis-à-vis de menaces telles que :

- l'atteinte à la confidentialité d’informations sensibles,

- l'atteinte à l’intégrité des données stockées ou échangées, vol d’informations,

- les attaques logiques (virus, chevaux de Troie, etc.) via l’installation de programmes permettant d’agir sur les systèmes compromis,

- l'exploitation du manque de protection pour ainsi rebondir sur d’autres machines du Système d’Information.

- Identifier les enjeux de sécurité des systèmes embarqués vis à vis des attaques physiques et logicielles.

- Evaluer les actions correctives à mener (renforcement de l’accès aux utilisateurs, restriction de mise à jour, cryptage, alerte de compromission, etc.).

- Définir et identifier le niveau de sécurité approprié en vue d’une certification.

- Avoir une approche globale de la sécurité de la carte électronique jusqu’au système dans sa globalité.

Méthodologie employée pour les tests d’intrusion

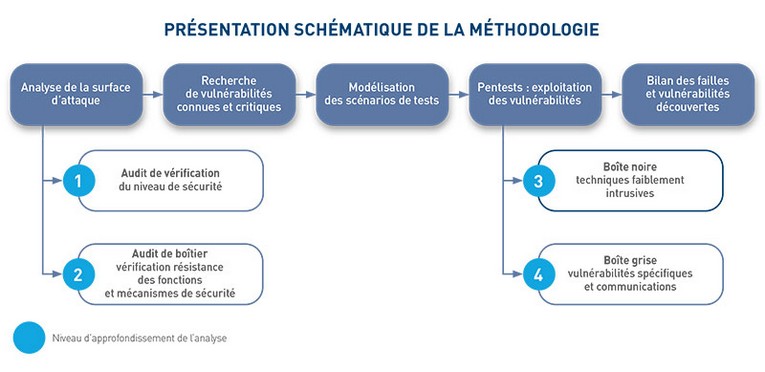

Les "pentesters" du LNE utilisent une approche structurée pour identifier, caractériser et évaluer les vulnérabilités en matière de cybersécurité. Au cours d’un test d’intrusion, ils effectuent des tests spécifiques pour identifier ces vulnérabilités et les exploiter en toute sécurité afin de démontrer les risques potentiels.

A l’issue des tests, le client reçoit un rapport décrivant les vulnérabilités identifiées ainsi que les recommandations correctives.

Contexte réglementaire

Les pentesters intègrent les vulnérabilités les plus fréquentes répertoriées dans la norme OWASP pour identifier les failles de sécurité propres à chaque appareil intelligent, et s’appuient également sur les différentes réglementations telles que la Directive RED (relative aux équipements radioélectriques), le règlement européen sur les dispositifs médicaux (RDM) et le futur règlement IA qui introduisent peu à peu des exigences liées à la cybersécurité.

Selon les produits concernés et les besoins applicatifs, le LNE s’appuie sur ces normes et référentiels pour réaliser les tests de cybersécurité et démontrer leur conformité à ces réglementations :

- IEC 62443 : norme sur la sécurité informatique des réseaux et des systèmes, notamment appelée par la norme médicale IEC/TR 60601-4-5:2021,

- ETSI EN 303 645 : norme sur la sécurité des biens de consommation de type IoT,

- UL 2900 : norme relative à la cybersécurité des dispositifs médicaux,

- ISO 21434, etc.

On notera qu'à compter du 01/08/2024, tout équipement communiquant sur internet, de manière directe ou indirecte, et non concerné par un règlement spécifique, devra répondre aux nouvelles exigences de cybersécurité de la directive RED.

Méthodologie et prestations proposées

Le premier niveau d’analyse peut se faire via un audit de vérification du niveau de sécurité réel des systèmes et/ou applications à travers la simulation d’attaques, l’analyse de code ou l’audit de configuration des équipements. Cet audit peut ensuite être complété par des pentests plus invasifs.

Un produit peut être étudié, audité et attaqué afin d’identifier ses différentes vulnérabilités, en ayant connaissance ou non de son design et de sa conception électronique (tests opérés en mode "boite noire" ou "boite grise").

La durée et la complexité de l’étude sont proportionnelles à la quantité d’informations communiquées, avec des tests plus ou moins approfondis selon les besoins :

- Analyse des communications entre modules

- Analyse de la sécurité matérielle

- Analyse de la sécurité logicielle

La fiche détaillée des prestations peut être téléchargée en cliquant ici.

Prestations complémentaires

Le LNE propose aussi des essais de radiofréquences, pour assurer la fiabilité et la conformité des chipsets, antennes et modules de radiocommunication. Ces essais peuvent être réalisés selon la directive RED 2014/53/EU ou en ayant recours à une évaluation technique proposée par le LNE.

Sont concernés par ce type d'essais tous les équipements radio couverts par la bande 0 à 3 000 GHz, les radars, les détecteurs de mouvement et les récepteurs de radiodiffusion, qu’ils soient équipés de technologie WiFi, Bluetooth, GSM, Lte, NB-IoT, NFC, RFID, etc.

Avec une offre complète d’essais en environnement (sécurité électrique, compatibilité électromagnétique, contraintes mécaniques et contraintes climatiques), le LNE peut caractériser les produits des fabricants dans leur environnement d’utilisation fonctionnelle. La définition d’un plan de qualification adapté permet d’évaluer les performances et de préconiser des mesures correctives si nécessaire. Ces essais peuvent être complétés par des mesures acoustiques, des caractérisations optiques, des essais de réaction au feu et/ou des analyses chimiques.

Enfin, lorsque le produit ou les procédés du fabricant intègrent un algorithme d’IA, les experts du LNE en évaluation de l’IA disposent d’une compétence en qualification de données (images, audio, vidéo) afin d’évaluer sa fiabilité et sa robustesse. Pour ce faire, le laboratoire dispose depuis peu de la Plateforme LEIA 2.0, un environnement virtuel de tests d'IA unique en France.

X (ex Twitter)

X (ex Twitter) LinkedIn

LinkedIn